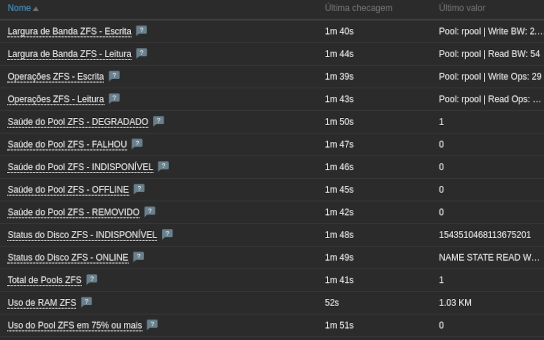

Archive 2 Columns

Phasellus tellus tellus, imperdiet ut imperdiet eu, iaculis a sem Donec vehicula luctus nunc in laoreet

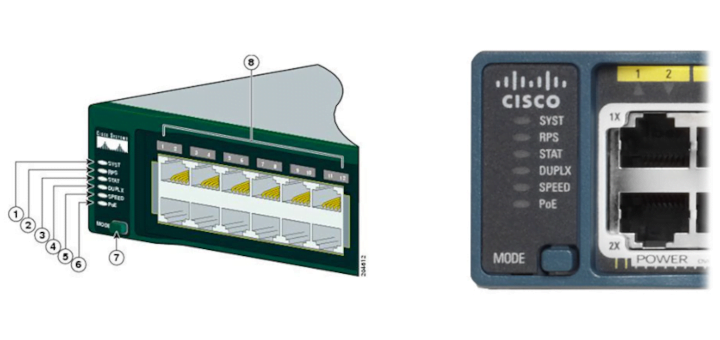

LED Indicators do Switch Cisco

Os LEDs Indicadores ou como o próprio nome sugere, indica os status de funcionamento do Switch e de seus componentes. Em geral ele...

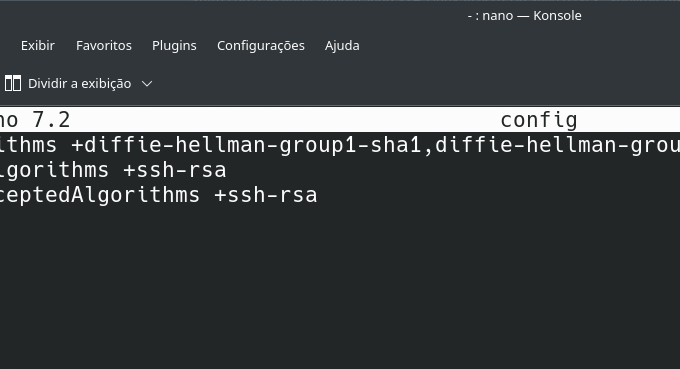

ByErick Andrade13 de janeiro de 2023Resolvendo o erro no matching key exchange method found no Linux

O o erro no matching key exchange method found acontece principalmente quando você tenta acessar equipamentos ou servidores com o Sistema Operacional mais...

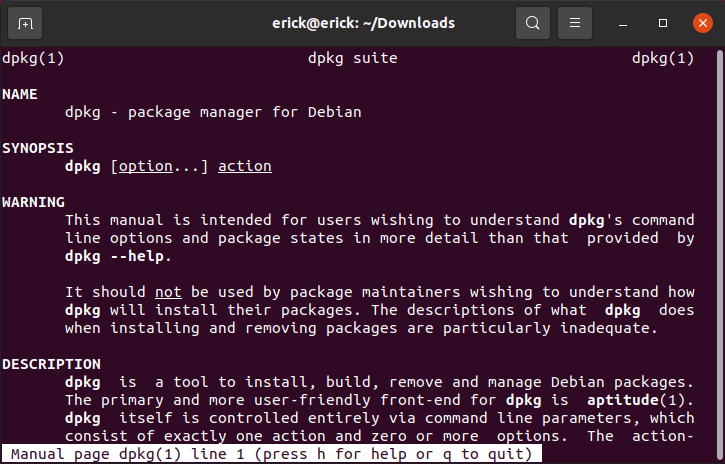

ByErick Andrade12 de agosto de 2025Gerenciador de pacotes DPKG do Debian e derivados

O dpkg é o gerenciador de pacotes do Debian e seus derivados como Ubuntu e Linux Mint. Através dele é possível instalar, remover...

ByErick Andrade27 de dezembro de 2021Redirecionamento de sites via .htaccess

Surgiu uma necessidade bem específica em que precisei redirecionar o o domínio do site antigo para o novo domínio, que inclusive está com...

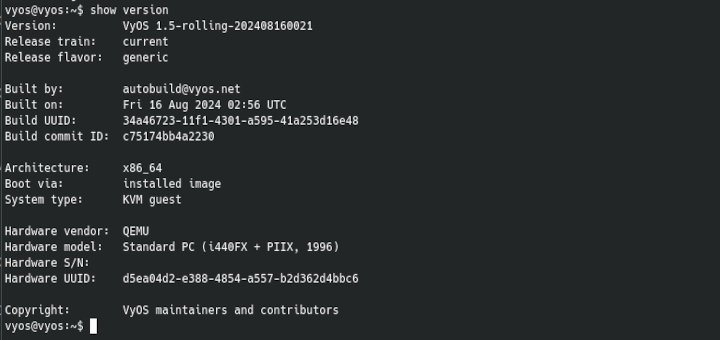

ByErick Andrade29 de novembro de 2024Como atualizar a versão do Vyos

A atualização do Vyos pode ser necessária para corrigir bugs, melhorar a segurança, adicionar novas funcionalidades e deixar o sistema sempre o mais...

ByErick Andrade7 de outubro de 2024Alterando o nome do Servidor Zabbix

O cenário utilizado para o tutorial é com Zabbix Server 7.0x. Portanto, algumas características podem ser diferentes do seu ambiente de produção ou...

ByErick Andrade29 de julho de 2025Importando imagens VDI, VDK, VMDK para o ProxmoxVE

As importações de Máquinas Virtuais para o ProxmoxVE via CLI podem ocorrer em casos em que se tem a necessidade da migração de...

ByErick Andrade6 de agosto de 2025O que é phishing?

Com o rápido crescimento da Internet já era possível se ter uma ideia do consequente crescimento dos ataques cibernéticos. Diariamente vemos notícias de...

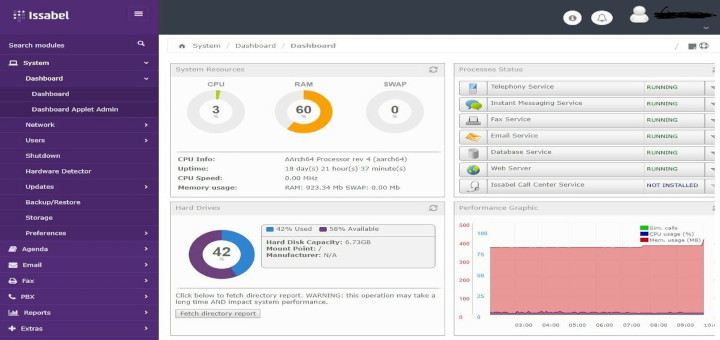

ByErick Andrade19 de julho de 2020Quebrando a senha admin do Issabel PBX

Existe uma solução para a perda do acesso ao Issabel, e por sinal bem simples. Se você é o administrador e esqueceu a...

ByErick Andrade12 de junho de 2025Instalando o Secrets no Netbox v3.4.5

O secrets é uma forma de representar as credenciais utilizadas em diversas situações como os dispositivos inseridos no Netbox, seu uso facilita a...

ByErick Andrade2 de março de 2023Recent Posts

Resolvendo o erro no matching key exchange method found no Linux

12 de agosto de 2025Redimensionando o disco de VM Ubuntu no ProxmoxVE

10 de agosto de 2025Importando imagens VDI, VDK, VMDK para o ProxmoxVE

6 de agosto de 2025Alterando o nome do Servidor Zabbix

29 de julho de 2025Categorias

- AFRINIC1

- Apache1

- ARIN1

- Arquitetura de Redes4

- Artigo19

- CCNA6

- CentOS1

- Certificação LPI2

- Cisco7

- DDoS1

- Debian19

- Documentação2

- Exim1

- GitHub2

- GNU/Linux24

- Grafana1

- Hipervisor6

- Hospedagem de Sites3

- Huawei2

- Infraestrutura2

- IPv41

- IPv61

- IRR1

- Issabel1

- LACNIC1

- LibreOffice1

- Linux Essentials4

- LiteSpeed Web Server1

- Mikrotik6

- Monitoramento7

- Netbox1

- NGINX2

- Protocolo1

- Proxmox Backup Server2

- Proxmox VE6

- Redes de Computadores26

- RegistroBR1

- RIPE1

- RIR1

- Roteador2

- RouterOS1

- Segurança12

- Servidor5

- Servidor Web4

- Sistema Autônomo1

- Sistema Operacional19

- SSH1

- Switch4

- Telefonia1

- Tutorial39

- Ubuntu8

- Ubuntu Server2

- VLAN1

- VMware1

- VPN1

- VRF1

- Vyos2

- WHM/cPanel5

- Windows2

- WordPress2

- Zabbix7