Archive 4 Columns

Phasellus tellus tellus, imperdiet ut imperdiet eu, iaculis a sem Donec vehicula luctus nunc in laoreet

Instalando o Secrets no Netbox v3.4.5

O secrets é uma forma de representar as credenciais utilizadas em diversas situações como os dispositivos inseridos no Netbox, seu uso facilita a...

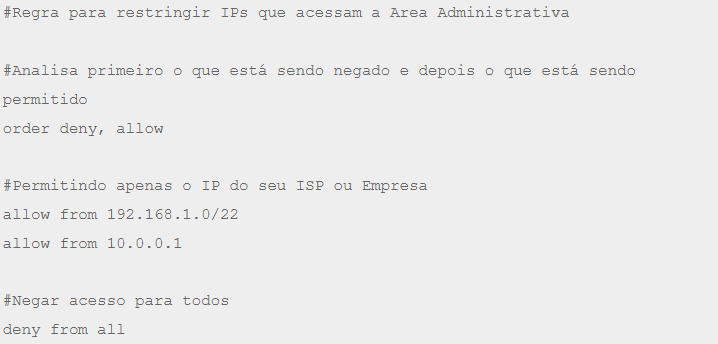

ByErick Andrade2 de março de 2023Restringindo acesso a página ou diretório via .htaccess

Uma técnica utilizada para aumentar a segurança em alguns lugares é limitar o acesso a certas páginas. Há diversas maneiras de fazer isso,...

ByErick Andrade28 de março de 2023O que é Rede de Computadores e seus tipos?

A rápida evolução tecnológica nos permitiu expandir as comunicações ao redor do mundo. Uma das áreas que mais cresceu foi a de redes...

ByErick Andrade8 de fevereiro de 2021Acessando Servidor via SSH no Linux

O SSH (Secure Socket Shell) é um protocolo de segurança criado em alternativa ao Telnet. A criptografia usada na sessão permite uma comunicação...

ByErick Andrade28 de junho de 2021Melhorando a Segurança no Cisco (comando enable)

A segurança da informação tem como pilar uma tríade formada pela confidencialidade, integridade e disponibilidade. Como parte desse conjunto, temos as configurações dos...

ByErick Andrade1 de fevereiro de 2021Corrigindo a Geolocalização e WHOIS de IPs

Muitos ISP (Provedores de Internet) tem recorrido ao aluguel de blocos de IPs IPv4 fora do Brasil, isso acontece principalmente pela necessidade de...

ByErick Andrade12 de junho de 2025Alterando Hostname no CISCO

Neste tutorial estarei ensinando como realizar a alteração de hostname em aparelhos Cisco. O equipamento utilizado como exemplo é um Roteador Cisco 1710...

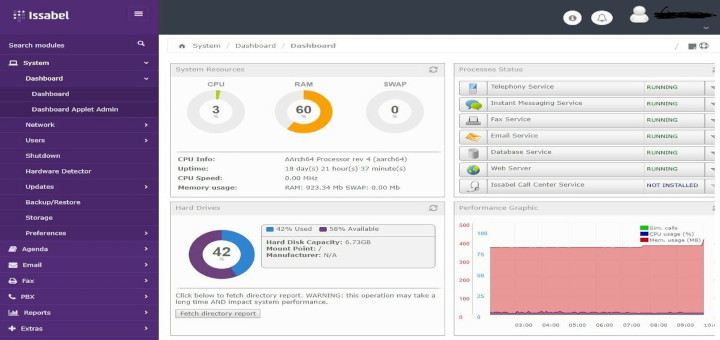

ByErick Andrade31 de janeiro de 2021Quebrando a senha admin do Issabel PBX

Existe uma solução para a perda do acesso ao Issabel, e por sinal bem simples. Se você é o administrador e esqueceu a...

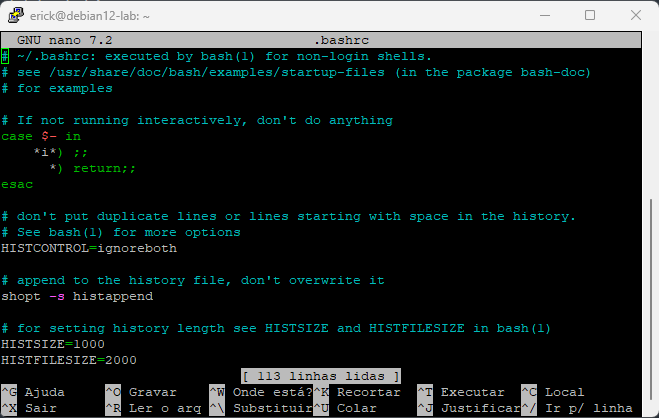

ByErick Andrade12 de junho de 2025History: Histórico de Comandos no Linux

O histórico de comandos do Linux é um dos recursos mais usados e provavelmente um dos que está classificado como muito importante, já...

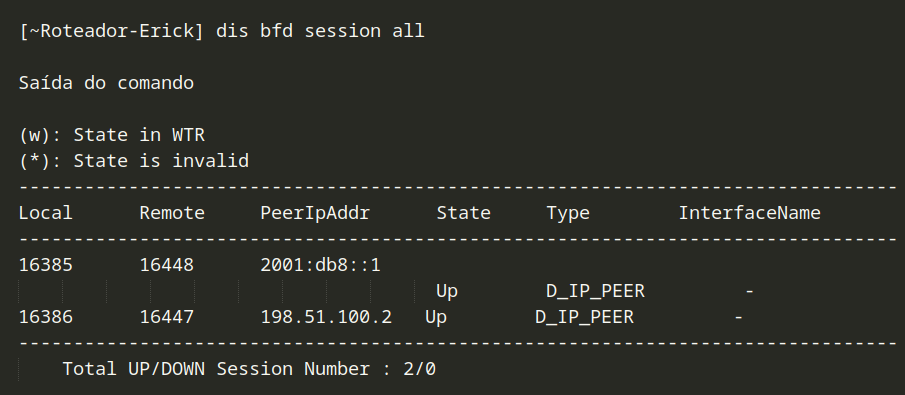

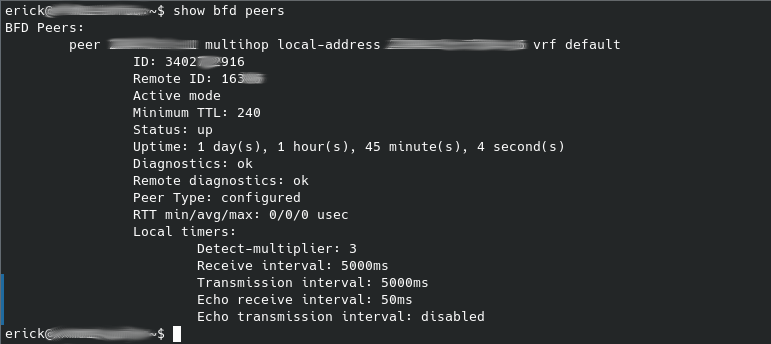

ByErick Andrade28 de junho de 2023Configurando BFD na sessão BGP com Vyos

O BFD é um protocolo Hello que funciona de maneira muito parecida com outros “atributos” de protocolos de roteamento. Basicamente você estabelece uma...

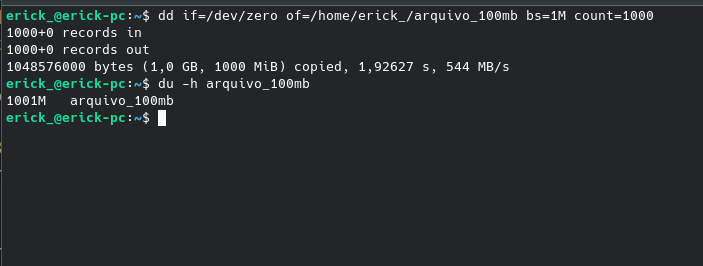

ByErick Andrade6 de dezembro de 2024Entenda o que é Ataque DDoS e como funciona

O que é DDoS? O ataque distribuído de negação de serviço (DDoS – distributed denial of service), é um ataque que busca sobrecarregar...

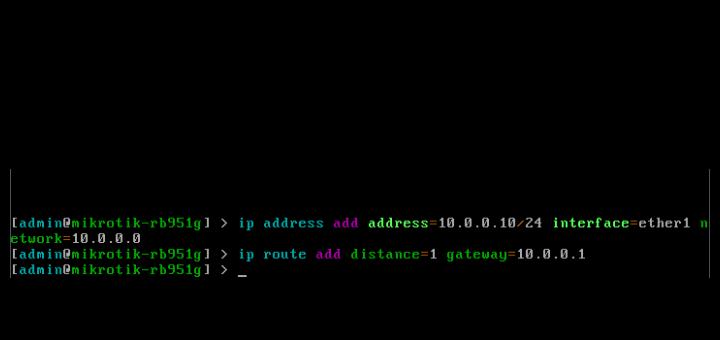

ByErick Andrade6 de março de 2023Adicionando IP na Interface do Mikrotik via CLI

Diversas vezes surge a necessidade de realizar configurações do RouterOS via CLI (Command Line Interface), como já aconteceu comigo. No início pode parecer...

ByErick Andrade13 de agosto de 2024